Comprender en profundidad cómo funciona un sistema de acceso con tarjeta RFID es un factor clave para garantizar la seguridad y el control en una amplia variedad de entornos. Desde grandes corporaciones y centros gubernamentales, hasta complejos residenciales, instituciones educativas, hospitales o instalaciones industriales, este tipo de control de acceso se ha convertido en una herramienta indispensable para gestionar entradas y salidas de forma eficiente. La tecnología RFID, basada en la identificación por radiofrecuencia, permite verificar la identidad de una persona sin contacto físico, ofreciendo un método rápido, confiable y resistente al desgaste que presentan otros sistemas más antiguos como las llaves mecánicas o las tarjetas de banda magnética. Este artículo no solo presenta una explicación detallada, clara y estructurada sobre el funcionamiento interno de estos sistemas, sino que también profundiza en sus ventajas competitivas, las tendencias actuales, los componentes esenciales que lo integran y una comparativa técnica con otras soluciones de acceso. El objetivo es brindar una guía completa que ayude a profesionales, administradores y responsables de seguridad a tomar decisiones informadas a la hora de implementar o mejorar su infraestructura de acceso.

¿Qué es un sistema de acceso con tarjeta RFID?

Un sistema de acceso con tarjeta RFID (Radio Frequency Identification) es una solución tecnológica que permite autorizar entradas o accesos mediante una tarjeta o etiqueta que se comunica por radiofrecuencia con un lector. Cuando el usuario acerca la tarjeta al lector, se produce el intercambio de información que verifica permisos y, si están autorizados, permite el acceso.

Componentes esenciales del sistema

- Tarjeta RFID (etiqueta): contiene un chip y antena, y puede ser activa (con batería) o pasiva (sin batería, se alimenta por inducción del lector).

- Lector RFID: dispositivo que emite ondas de radio para activar la tarjeta y leer sus datos.

- Controlador o unidad central: gestiona los accesos, procesa los datos y recibe autorizaciones.

- Puertas o mecanismos de apertura: cerraduras electromagnéticas, torniquetes, barreras, etc., accionados tras validación.

Estos componentes conforman un sistema de control de acceso eficiente y escalable.

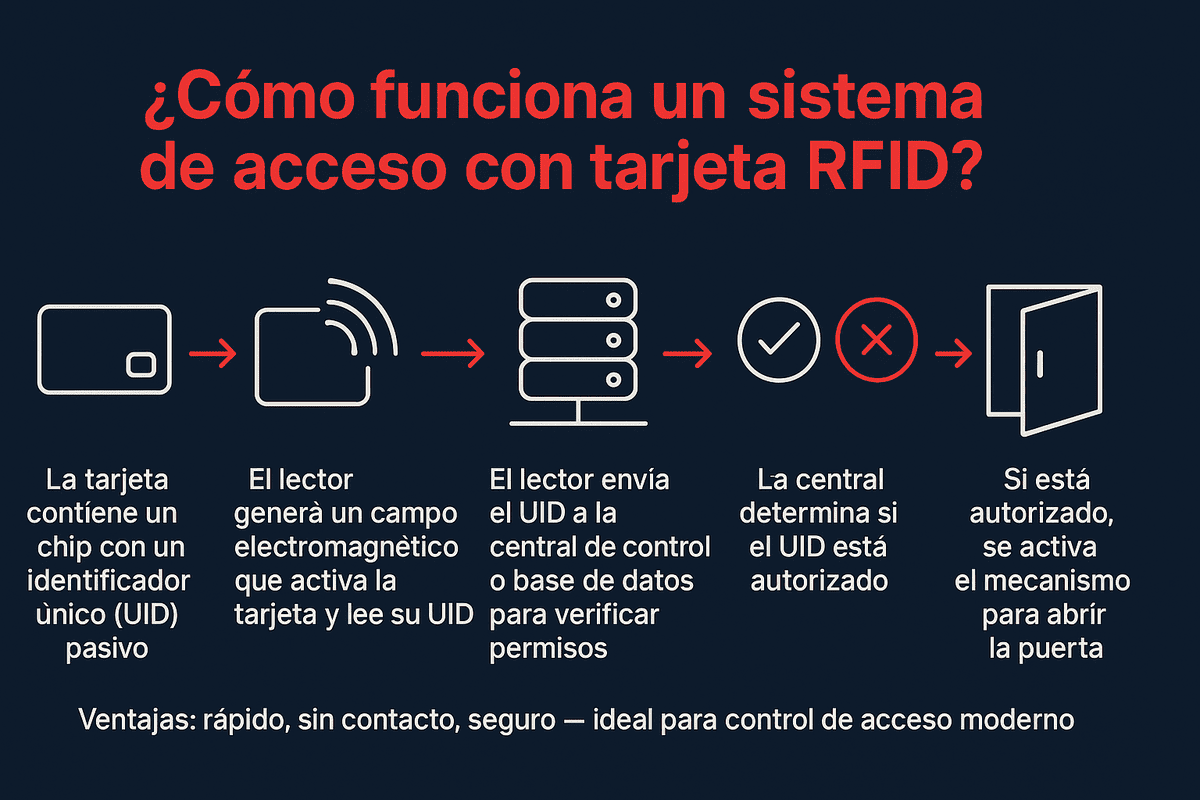

¿Cómo funciona paso a paso?

- Un usuario acerca su tarjeta RFID al lector.

- El lector emite una señal electromagnética que alimenta (en caso de etiquetas pasivas) o se comunica con (en caso de activas) la tarjeta.

- La tarjeta responde enviando su identificador único mediante backscatter o transmisión activa.

- El lector recibe la información y la envía al controlador central.

- El sistema verifica si el usuario tiene autorización para acceder.

- Si está autorizado, se activa la apertura del mecanismo; si no, se deniega el acceso.

Tecnologías detrás del RFID

El sistema utiliza varias tecnologías clave:

- Inducción electromagnética: alimenta etiquetas pasivas mediante el campo del lector.

- Backscatter: técnica en la que la tarjeta refleja la señal del lector para transmitir su información.

- Modulación y codificación de datos: como ASK (Amplitude Shift Keying) o FSK (Frequency Shift Keying), para transferir datos eficazmente.

- Seguridad: se integran protocolos de autenticación, cifrado y detección de errores para proteger los datos.

Tipos de tarjetas RFID

- Pasivas: no llevan batería, más económicas, ideal para control de acceso común.

- Activas: tienen batería, mayor alcance y capacidad de almacenamiento, utilizadas en entornos amplios o donde se requiere mayor distancia.

Importancia de saber cómo funciona

Comprender cómo funciona un sistema de acceso con tarjeta RFID es clave por varias razones:

- Permite elegir la tecnología adecuada según el entorno y nivel de seguridad requerido.

- Ofrece bases para asegurar y mantener el sistema correctamente.

- Aporta transparencia y confianza a los usuarios y administradores del sistema.

Comparativa con otros sistemas

| Criterio | Sistema RFID | Tarjeta magnética / banda magnética | Código PIN |

|---|---|---|---|

| Contacto físico | No requiere contacto | Sí, necesita deslizar | Introducción manual |

| Velocidad de acceso | Muy rápida | Media | Dependiente del usuario |

| Seguridad | Alta (cifrado disponible) | Baja (fácil de clonar) | Media (puede ser adivinada) |

| Durabilidad | Muy alta (sin desgaste físico) | Media-alta (banda se desgasta) | N/A |

| Alcance | Varios centímetros hasta metros | Inmediato (por contacto) | N/A |

| Coste | Medio-alto | Bajo | Muy bajo |

Tendencias y palabras clave semánticas

Incluir términos semánticamente relacionados favorece el SEO y orienta mejor al lector. Entre ellas:

- Radiofrecuencia

- Tarjeta inteligente

- Identificación inalámbrica

- Seguridad electrónica

- Acceso sin contacto

- Sistema electrónico de entrada

Estas expresiones complementan de forma natural la palabra clave principal y mejoran la relevancia del contenido.

Futuro y evolución del control de acceso

Los sistemas RFID evolucionan continuamente:

- Integración con IoT y gestión remota.

- Sistemas multifactor: RFID combinado con biometría o PIN.

- Mejoras en seguridad: cifrado avanzado y detección de clonación.

- Unificación con smart phones: acceso mediante NFC o apps móviles.

Preguntas frecuentes sobre cómo funciona un sistema de acceso con tarjeta RFID

A continuación, encontrarás una selección de preguntas frecuentes que te ayudarán a comprender mejor el funcionamiento, ventajas y aplicaciones de los sistemas de control de acceso con tarjeta RFID. Estas respuestas están pensadas para resolver dudas comunes y aportar información práctica.

¿Qué tan seguro es un sistema de acceso con tarjeta RFID?

Un sistema de acceso con tarjeta RFID puede ser altamente seguro si se utilizan protocolos de cifrado y autenticación avanzados. Aunque ninguna tecnología es 100% invulnerable, la RFID moderna integra mecanismos que dificultan la clonación de tarjetas y el acceso no autorizado.

¿Cuál es la diferencia entre tarjetas RFID pasivas y activas?

Las tarjetas pasivas no cuentan con batería propia y se alimentan de la señal emitida por el lector, mientras que las tarjetas activas tienen batería interna, mayor alcance y capacidad de almacenamiento de datos.

¿Se puede integrar un sistema RFID con otros métodos de control de acceso?

Sí, los sistemas RFID pueden combinarse con biometría, códigos PIN, aplicaciones móviles o cerraduras inteligentes, creando un sistema multifactor que aumenta la seguridad y la flexibilidad de acceso.

Entender cómo funciona un sistema de acceso con tarjeta RFID y su aplicación en el control de acceso es fundamental para su elección, implementación y mantenimiento efectivo. Con tecnología robusta, versátil y en constante evolución, estos sistemas combinan seguridad, eficiencia y comodidad, adaptándose a múltiples entornos y necesidades.

Este contenido está cuidadosamente estructurado, con encabezados claros, lenguaje formal, infografía de apoyo y comparativa útil, ideal para optimización SEO en un blog especializado.